事業継続と成長に安心・安全を

中小企業のサイバーリスクとリソースの

最小化を実現するセキュリティ対策

直観的な管理の実現

- 多忙なITスタッフ向けに設計

- クラウドサービスのため常に最新の状態で保護

- 使いやすく、最適化されたユーザインタフェース

- エンドポイント、モバイル、およびXDR*のための統合コンソール

優れた保護機能

- 高い検出能力(NGAV技術搭載)

未知の脅威に対して効果を発揮する機械学習技術や、ふるまい検出などのNGAV(次世代型アンチウイルス)技術を標準搭載。パターンファイルでは検出できない新種の脅威を検出・ブロックします。

信頼できる業界リーダー

- 主要な調査会社により、エンドポイント、メール、検出と対応の分野でリーダーに選出

- 最新の脅威情報ネットワークにより、2億5千万以上のエンドポイントを保護

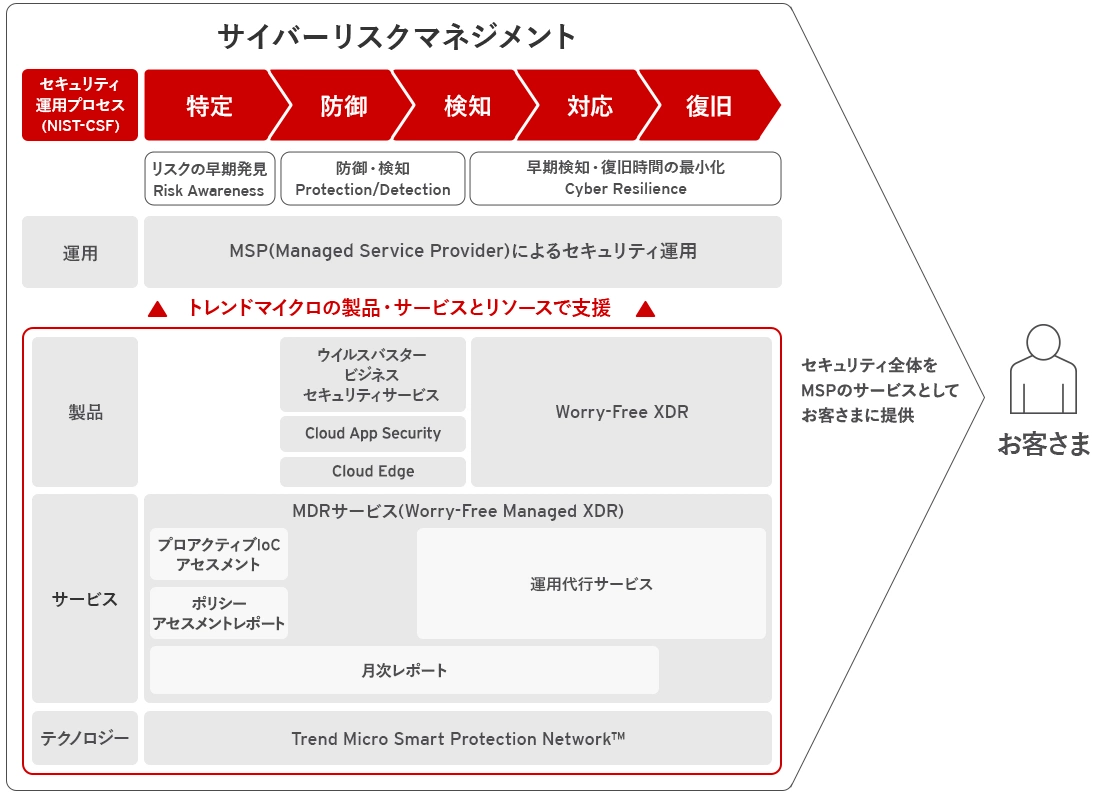

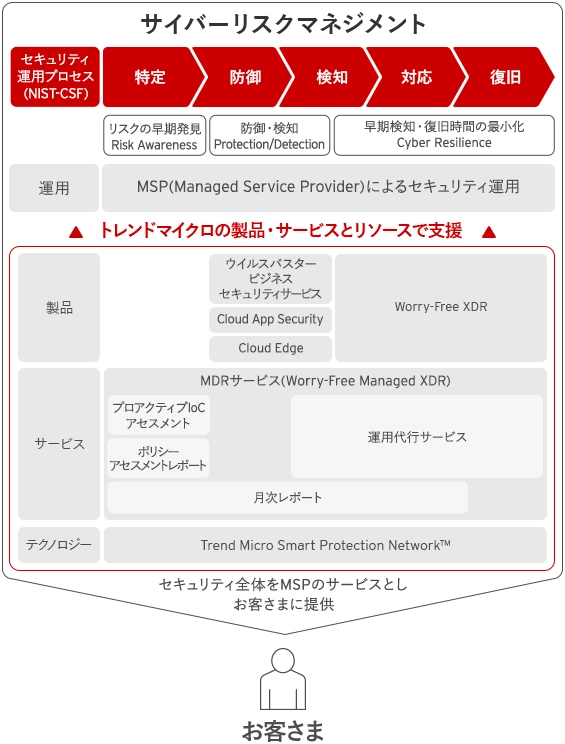

サイバーリスクの最小化

- リスクの早期発見で脆弱性を最小化

- 多重防御・最新技術による防御力の強化

- インシデントの早期検出による被害の最短化

- 復旧時間の最小化による事業停止期間の短縮

リソースの最小化

- セキュリティ運用負荷が少なく、本来の業務に集中

- お客さまに近い立場のMSP(Managed Service Provider)による運用サービス提供

*XDR=Extended Detection and Response

お客さまの環境に合わせて

脅威対策を選択可能

ウイルスバスター ビジネスセキュリティサービス

エンドポイントとモバイルデバイスのクラウドベースの一元的な保護

ウイルスバスタービジネスセキュリティサービスは、高い検出能力(NGAV技術搭載)

未知の脅威に対して効果を発揮する機械学習技術や、ふるまい検出などのNGAV(次世代型アンチウイルス)技術を標準搭載。パターンファイルでは検出できない新種の脅威を検出・ブロックします。

さらに、クラウド上にある管理サーバは、定期的に自動バージョンアップされ、パッチ適用作業も不要です。また外部に持ち出しているPCも一元管理が可能です。

- 情報漏えい対策 (DLP)、ディスク暗号化、脆弱性対策

- デバイスおよびアプリケーションコントロール

- ファイアウォール、URLレピュテーション、およびWebフィルタリング

- Windows、Mac、モバイルデバイス、Google ChromebookTMをサポート

Worry-Free XDR (WFXDR)

メールとエンドポイント全体に拡張された検出と対応

Worry-Free XDRは、ウイルスバスタービジネスセキュリティサービス、Trend Micro Cloud App Security、およびTrend Micro Endpoint Sensorを組み合わせます。

- 高度な脅威に対する最先端の保護 (多くの攻撃がフィッシングメールから開始)

- エンドポイントとメールからの脅威データを相関分析することにより明確に状況を把握し、高度な攻撃の影響範囲と発生元を判断します。

- 自動化された原因分析プロセスとともに推奨される段階的なアクションが提示され、迅速な修復が可能

- 人的リソース、スキルセット、脅威調査の時間が限られる組織向けに設計

- MSP(マネージドサービスプロバイダー)は、各顧客の製品コンソールを確認することなく、Trend Micro Remote Manager™を使用して顧客間の検出、調査、および対応を管理できます。

*メールセキュリティのご利用は必須ではございません。

*サービスの提供内容については販売店様により異なる可能性がございます。詳細は各販売店様へお問い合わせください。

Worry-Free Managed XDR(WFMXDR)

MSP(Managed Service Provider)様を通して提供される、トレンドマイクロの脅威エキスパートによるエンドポイントとメールに対する検出と対処サポート

Worry-Free XDRおよびMSP向けの24時間365日の検出および応答サービスを含みます。MSP(Managed Service Provider)様を通して提供されるサポートにより、お客さまの脅威を軽減します。

Worry-Free XDRの機能に加えて、Worry-Free Managed XDRは以下を提供します。

- 24時間365日対応の脅威エキスパート

- 顧客間分析

- MSP(Managed Service Provider)間分析

- インシデント対応

- 月次サマリーレポート

*メールセキュリティのご利用は必須ではございません。

*サービスの提供内容については販売店様により異なる可能性がございます。詳細は各販売店様へお問い合わせください。

導入事例

中小企業向けラインナップ

ウイルスバスター™ ビジネスセキュリティサービス

PC、モバイル、タブレットをランサムウェア、ウイルス・スパイウェアから守るクラウド型セキュリティソフト

ウイルスバスター™ ビジネスセキュリティ

IT人員不足を前提に設計されたオンプレミス型セキュリティソフト

Trend Micro Email Security™

先進技術と実績ある技術を融合し、クラウドでメールからの脅威を防御

Cloud Edge™

小企業向けクラウド型セキュリティアプライアンス

Trend Micro Web Security as a Service™

高度な防御とポリシー管理をクラウドサービスで提供するクラウド型セキュアWebゲートウェイ

Trend Micro Cloud App Security™

高度な脅威からOffice 365、Gmail、クラウドファイル共有サービス上のデータを保護

Join 500 K+ Global customers

ウイルスバスター ビジネスセキュリティサービスを始める